ITパスポート過去問 令和6年度(2024年)問75

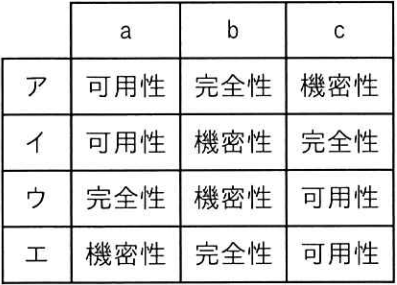

情報セキュリティの3要素である機密性,完全性及び可用性と,それらを確保するための対策の例a~cの適切な組合せはどれか。

- a アクセス制御

- b デジタル署名

- c ディスクの二重化

選択肢

- ア

- イ

- ウ

- エ

正解と解き方・学習ポイント(AI解説)

情報セキュリティの3要素は、機密性、完全性、可用性です。aのアクセス制御は、許可された人だけが情報にアクセスできるようにするため機密性を高めます。bのデジタル署名は、改ざんを検知できるため完全性を高めます。cのディスクの二重化は、障害が起きても利用を継続しやすくするため可用性を高めます。したがって、a:機密性、b:完全性、c:可用性の「エ」が適切です。

Point

情報セキュリティの3要素(機密性、完全性、可用性)の意味を整理し、代表的な対策(アクセス制御、デジタル署名、ディスクの二重化)がどの要素を高めるのかを正しく対応付けられるようにすることがねらいです。

解くために必要な知識

この問題を解くには、情報セキュリティの3要素(機密性・完全性・可用性)と、典型的な対策がどの要素を高めるかの理解が必要です。

用語の整理

| 用語名 | 意味 | 代表的な対策例 |

|---|---|---|

| 機密性(Confidentiality) | 許可された人だけが情報にアクセスできる性質です。情報漏えいを防ぐ考え方です。 | アクセス制御、認証、暗号化など |

| 完全性(Integrity) | 情報が正確で、改ざんされていない性質です。改ざんを防いだり検知したりする考え方です。 | デジタル署名、ハッシュ、チェックサムなど |

| 可用性(Availability) | 必要なときに情報やシステムを利用できる性質です。停止を防いだり早く復旧したりする考え方です。 | 冗長化(ディスク二重化など)、バックアップ、フェールオーバなど |

対策例 a~c の位置付け

a アクセス制御

利用者認証や権限設定により、アクセスできる人や操作を制限する仕組みです。機密性に対応します。

b デジタル署名

署名者が正当であることの確認に加えて、データが改ざんされていないことを検知できる仕組みです。試験上は完全性に対応する対策として扱われます。

c ディスクの二重化

ディスク故障に備えて冗長構成にし、故障時も継続利用や早期復旧を可能にする対策です。可用性に対応します。

問題の解法手順

各対策が高める要素の判定

a アクセス制御

許可された利用者だけが情報にアクセスできるようにするため、機密性です。

b デジタル署名

データが改ざんされていないことを確認できるため、完全性です。

c ディスクの二重化

ディスク故障時も処理を継続しやすくするため、可用性です。

選択肢との照合

a:機密性、b:完全性、c:可用性に一致するのは「エ」です。

選択肢ごとの解説

- ア:不正解

「a」が可用性になっていますが、アクセス制御は権限のない利用者の閲覧や操作を防ぐため機密性に対応します。よって不適切です。

- イ:不正解

「a」が可用性になっていますが、アクセス制御は機密性に対応します。また「b」が機密性になっていますが、デジタル署名は改ざん検知により完全性に対応します。よって不適切です。

- ウ:不正解

「a」が完全性になっていますが、アクセス制御は機密性に対応します。また「b」が機密性になっていますが、デジタル署名は完全性に対応します。よって不適切です。

- エ:正解

アクセス制御は機密性、デジタル署名は完全性、ディスクの二重化は可用性に対応します。よって適切です。

まとめ

情報セキュリティの3要素は、機密性、完全性、可用性です。aのアクセス制御は、許可された人だけが情報にアクセスできるようにするため機密性を高めます。bのデジタル署名は、改ざんを検知できるため完全性を高めます。cのディスクの二重化は、障害が起きても利用を継続しやすくするため可用性を高めます。したがって、a:機密性、b:完全性、c:可用性の「エ」が適切です。

テクノロジ系 > 技術要素 > セキュリティ

「a」が可用性になっていますが、アクセス制御は権限のない利用者の閲覧や操作を防ぐため機密性に対応します。よって不適切です。

「a」が可用性になっていますが、アクセス制御は機密性に対応します。また「b」が機密性になっていますが、デジタル署名は改ざん検知により完全性に対応します。よって不適切です。

「a」が完全性になっていますが、アクセス制御は機密性に対応します。また「b」が機密性になっていますが、デジタル署名は完全性に対応します。よって不適切です。

アクセス制御は機密性、デジタル署名は完全性、ディスクの二重化は可用性に対応します。よって適切です。